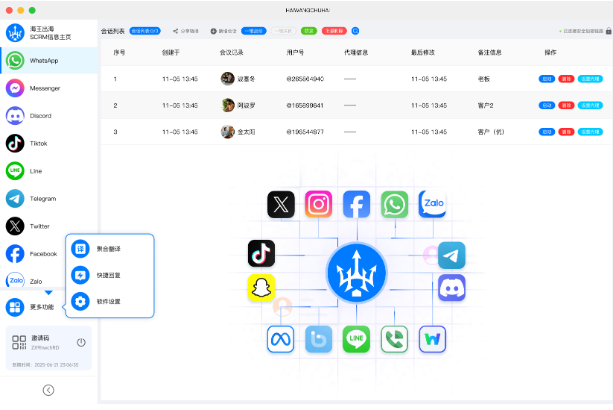

海王出海通过多层隔离与智能规则实现账号防关联:网络使用独立IP与隧道,设备采用虚拟化浏览器与隔离指纹,存储做到Cookie与本地数据隔离,身份层分离邮箱与手机号。平台基于行为模型调节发布节奏与互动特征,并提供日志、风控和合规审计以降低误判与滥用风险。并支持企业策略与权限分层管理及安全审查与合规记录。

先说一句直观的比喻

想象你有好几套“办公桌”,每套桌子有不同的笔、不同的笔记本、不同的座位位置和不同的上班时间——这样外人就难以把这些桌子认作同一个人用的。海王出海做的,基本上就是给每个社交账号配一套独立的“办公环境”,并用智能规则确保这些环境不会被系统或外部观察者轻易关联到一起。

核心思想:隔离、差异化、可审计

要防关联,三件事不能少:

- 隔离(isolation):把网络、设备、存储、身份四个层面分开。

- 差异化(diversification):在行为、内容、时间上制造自然差异,避免高度一致。

- 可审计与合规(audit & compliance):记录所有操作,并能向企业安全负责人说明来龙去脉,防止滥用。

为什么不仅仅靠“换IP”就够了

很多人第一反应是:换IP就行了。但真实世界里的关联判断是多维的:IP只是维度之一,还有设备指纹、Cookie、本地存储、用户行为模式、验证方式、社交图谱等。把这些维度分层处理,才能把“桌子”做到像真的不同人用的那种效果。

海王出海在各层面的实现思路(高层、面向合规)

1. 网络层:隔离与合规的基础

网络层的目标是让不同账号看起来来自不同的网络环境,但同时满足企业合规。海王出海在网络层通常做到:

- 独立出口路径:不同账号或账号组通过不同的出口通道接入,减少IP共享带来的连带关联风险。

- 流量封装与隧道:对外请求通过安全隧道或代理池进行管控,以便统一审计流量并在必要时回溯。

- 合规记录:保存IP变动、出口节点和使用时间,方便安全审计与客户证明用途合法。

2. 设备层:做“假装不同设备”的事,但不躲避审查

设备层是许多平台重视的关联点,包括浏览器指纹、操作系统特征等。海王出海采用的是“虚拟化+隔离”的方法:

- 虚拟浏览器/容器化:为不同账号提供独立的浏览上下文,隔离Cookies、本地存储与指纹信息。

- 指纹最小化与可控化:减少可被追踪的非必要特征、并允许在合理范围内调整(例如语言、时间设置),但强调不用于欺骗性违规行为。

- 安全加固:保护虚拟容器不被跨账号访问,防止数据泄露。

3. 存储层:Cookie 与本地数据隔离

许多关联来自共享Cookie或本地数据。海王出海把每个账号的存储上下文完全独立化:

- 每个账号有独立的Cookie库、本地缓存和浏览历史。

- 对敏感数据进行加密存储并记录访问日志。

- 在需要同步或转移时,采取可审计的导出流程,防止误操作导致关联。

4. 身份层:验证通道与联系信息分离

身份信息(邮箱、手机号、验证码渠道)是直观的关联点。平台支持:

- 企业级账户管理:为不同业务线或市场分配独立身份池,避免把所有账号绑定到一组公共邮箱或手机号。

- 验证通道隔离与记录:在合规前提下维护多个验证通道,并记录验证历史,便于审计。

- 权限与审批:任何新增或修改身份信息的操作需要审批,防止人为误关联或滥用。

5. 行为层:把“人味”做出来

平台的智能部分会根据账号类型、地域和目标受众,自动调整行为节奏与互动方式:

- 发布与互动的时间分布要自然,避免所有账号同时上线、同内容发帖的刻板模式。

- 信息内容要局部差异化(用词、话题角度、表情使用等),降低语义一致性带来的关联可能。

- 互动对象与频率按业务逻辑分层,避免形成异常社交图谱。

技术架构示意(用表格把关注点梳理清楚)

| 层级 | 目的 | 举措 |

| 网络 | 隔离流量来源,便于审计 | 独立出口、隧道、流量日志 |

| 设备 | 隔离指纹与运行环境 | 虚拟浏览器、容器化、指纹控制 |

| 存储 | 隔离Cookie和本地数据 | 独立存储库、加密、访问日志 |

| 身份 | 分离验证渠道与联系信息 | 多身份池、审批流程、验证记录 |

| 行为 | 制造自然差异,减少模式化 | 节奏调整、内容多样化、互动规则 |

风控与审计:防关联不是“偷偷做”,而是“可控做”

这点很重要:企业使用防关联功能,一方面是保护商业隐私和分区管理,另一方面必须保证不被滥用来规避平台规则或做违法活动。海王出海的实现里,风控模块承担了两个角色:

- 被动监测:实时监控异常登录、短时间内高频验证、账号组内异常交叉互动等信号。

- 主动合规审计:为企业提供操作审计日志、策略变更记录和权限管理,必要时支持数据导出用于合规检查。

运维与组织实践(别忘了人和流程)

技术再好,没有配合的流程也会出问题。海王出海推荐并实践的组织做法包括:

- 清晰的账号分层策略(按产品线、市场、国家或渠道划分)。

- 专人负责身份与验证管理,新增账号或变更要走审批流程。

- 定期审计使用情况,发现异常立即触发调查和冻结机制。

- 培训团队理解防关联的目的与合规边界,避免误用或故意滥用。

一个小插曲:实际运维中常见的坑

说几个常见的、容易被忽视的问题:

- 多人共用同一台机器临时登录同一账号,造成机器指纹混杂。

- 批量使用同一模板内容,短期内大量相似交互被平台标记。

- 验证信息没有备份或记录,导致账号验证异常时无法证明来源合法。

因此技术层的隔离必须配合严格的流程与教育。

合规角度的建议(重要)

任何防关联能力都要放在法律和平台规则允许的范围内。给出几个不太技术性的提示:

- 明确用途并留痕:为什么需要多账号、如何分工,都要在公司内部形成文档。

- 尊重第三方平台规则:不要利用防关联去逃避平台封禁或进行欺诈行为。

- 数据保护:用户隐私数据的隔离和访问需要满足当地法规(例如个人信息保护相关法规)。

常见问题(FAQ)

Q:这会不会被平台识别为“躲避检测”?

A:如果仅仅是为了合法的业务隔离并记录审计,通常属于合理使用。但如果故意规避平台封禁或从事违规行为,风险显而易见。海王出海在设计上强调合规性并提供审计链条。

Q:会不会影响使用便捷性?

A:隔离带来了一定复杂度,但平台通过自动化配置、模板与策略中心来降低运维成本。企业只需按照策略创建账号组,后端自动完成环境隔离与策略下发。

结尾随想(有点像边写边想)

嗯,说到这里,可能你会想,技术手段太多是不是就能无限制地做到“不可关联”?不是的。防关联其实是个平衡术:既要保护企业的业务边界与隐私,也要避免变成规避监管或滥用工具。海王出海的做法更像是把复杂度放到平台端,给企业一个可控、可审计的“多桌面”管理能力,让营销和客户管理能在不同场景下既独立又安全。